Aprende a proteger tu cuenta de Hotmail

- 1 abr 2016

- 3 Min. de lectura

En este post aprenderás cómo se resetean emails de Hotmail, a través de las 'preguntas secretas'

Todos, alguna vez, hemos olvidado los passwords de nuestras cuentas de sitios web, bancos, o de nuestras cuentas de correo electrónico. Es por ello que los sitios Web dinámicos siempre proveen un mecanismo para que lo usuarios puedan resetear sus passwords. Los mecanismos para probar nuestra identidad remota son de 3 tipos: - Algo que se sabe (Knowledge Based Authentication). Cuando el sistema informático prueba nuestra identidad por algo que sabemos. Es el típico caso de las preguntas secretas tales como ¿Cuál es tu color de carro preferido?, o ¿Cómo se llama tu novia preferida?. - Algo que se tiene (Object Based Authentication). Cuando el sistema informático nos autentica a través de objetos, tales como tarjetas de acceso. - Algo que se es (Biometric Based Autthentication). Cuando el sistema informático prueba nuestra identidad a través de métodos biométricos tales como huellas dactilares, o escaners de retina. En el mundo de las aplicaciones Web, aún se utiliza en gran medida la autenticación a través de “algo que se sabe”. Los típicos casos son el reseteo de passwords, o la identificación remota de clientes (como cuando llamas al banco). Las preguntas secretas pueden ser una de las falencias más graves y silenciosas de un sistema de seguridad, pues tal vez no son “tan secretas”, o simplemente las puede conocer un familiar, o tu pareja. A continuación, demostraremos una vulnerabilidad de este tipo en hotmail/outlook. Supongamos que queremos nuestro password de hotmail/outlook fue hackeado, y no queremos que el hacker malicioso vuelva a ingresar. Para ello, por las dudas, hemos cambiado nuestro password. Sin embargo, eso no impedirá que accedan a nuestra cuenta, a través de este método, y sin la necesidad de hackear nuestro password. MANIPULAR EL SISTEMA DE RECUPERACION DE PASSWORDS EN HOTMAIL 1. Damos click a la opción para recuperar passwords:

2. Microsoft considera la posibilidad que hayamos perdido nuestro teléfono. Por tanto, confirmamos que no tenemos acceso a nuestro teléfono, o alguna dirección alternativa de email:

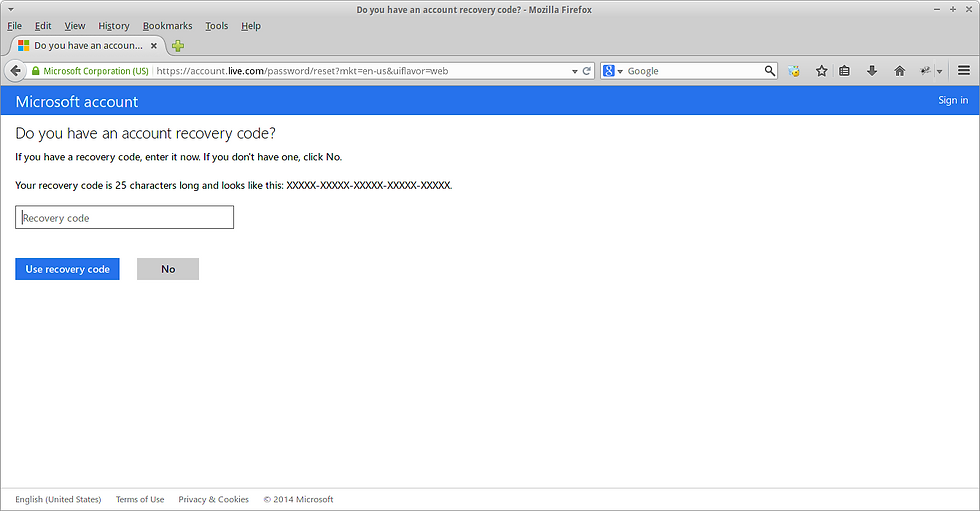

3. Igualmente, confirmamos que no tenemos un código de recuperación de cuenta:

4. Como última opción, Microsoft nos pide ingresar una dirección de email alternativa, la cual utilizará en caso de que logremos pasar una prueba de identidad, a través de varias preguntas:

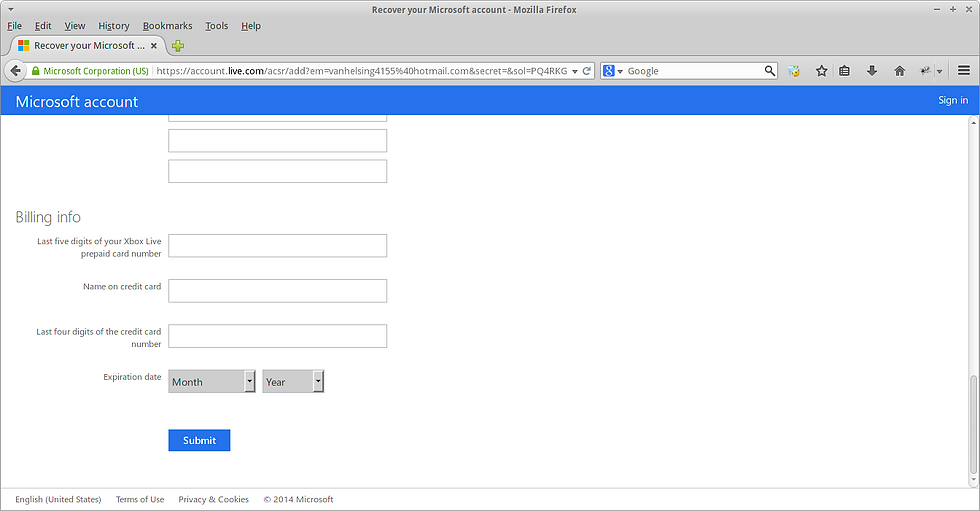

5. Ahora contestamos las preguntas que nos hace la aplicación. Las primeras son sumamente sencillas, pues se trata del nombre y apellido del titular de la cuenta, la fecha de nacimiento, el país de residencia, y el código postal. A continuación nos pregunta si conocemos algún password anterior. Cada pregunta tiene una puntuación determinada.

En el caso planteado, asumamos que yo conocía un password anterior de mi víctima. La vulnerabilidad consiste en que justamente. Mi víctima había cambiado de password para yo no pudiese entrar en la cuenta. Sin embargo, contestando suficientes preguntas, no es necesario conocer algún password anterior. 6. En adelante no contesto ninguna otra pregunta. Todo lo dejo en blanco:

7. Y listo, el test ha terminado. Noten que lo único que he necesitado para resetear el password es conocer algún password anterior. El nombre, apellido, fecha de nacimiento, etc, son datos a los que cualquier persona tiene acceso.

CONTRAMEDIDAS Lamentablemente, estas son vulnerabilidades que no dependen del usuario, sino del proveedor de servicios. En el caso de Outlook/Hotmail de Microsoft, no se trata de una vulnerabilidad técnica, de código, sino más bien, una posible falla en las políticas seguridad de la empresa. Como siempre, la empresa se excusará de cualquier responsabilidad en el contrato. El sistema de reseteo de passwords expuesto, permite a cualquier persona que ya haya conocido un password de la víctima, a poder volver a acceder a su cuenta. Sin embargo, en muchos servidores web ya es posible escoger los métodos para recuperar passwords, y se pueden bloquear ciertas opciones. Cabe destacar que otros servidores de email como Yahoo ya han corregido ya este tipo de vulnerabilidades de diseño. Saludos cordiales, y no olviden difundir el conocimiento de manera libre, Luis Enriquez (LLM, MD, ECSA, CEH, CHFI) https://www.owasp.org/index.php/OWASP_Knowledge_Based_Authentication_Performance_Metrics_Project http://fosslawyers.org twitter: @foss_lawyers Linkedin: https://www.linkedin.com/in/LuisEnriquezA

Comentarios